网络安全创新与实战 从零基础入门到技术开发精通的完整指南

在数字化浪潮席卷全球的今天,网络安全已从技术保障演变为国家战略、企业命脉与个人隐私的守护神。面对日益复杂隐蔽的网络威胁,固守传统防御模式无异于刻舟求剑。创新,已成为网络安全领域生存与发展的唯一出路。本文旨在构建一幅从零基础入门到精通创新的全景路线图,系统阐述网络安全的核心创新方向与实战开发路径,为有志于此领域的探索者提供一站式指引。

第一部分:零基础入门——构筑安全思维的基石

对于初学者而言,首要任务是建立系统的安全知识体系与正确的思维模式。

- 核心知识四支柱:

- 计算机网络基础:深入理解TCP/IP协议栈、HTTP/HTTPS、DNS、路由与交换等原理。这是分析网络流量、识别异常行为的根本。

- 操作系统原理:熟悉Windows、Linux内核机制、进程管理、内存管理、文件系统权限。大多数攻击都发生在操作系统层面。

- 密码学入门:掌握对称加密(AES)、非对称加密(RSA)、哈希算法(SHA)、数字签名与证书的基本概念与应用场景。

- 安全法律法规与伦理:了解《网络安全法》、《数据安全法》等合规要求,牢固树立安全工作的伦理红线。

- 实践技能起航:

- 环境搭建:使用VMware或VirtualBox搭建包含攻击机(如Kali Linux)和靶机(如Metasploitable、DVWA)的虚拟实验环境。

- 基础工具链:熟练使用Wireshark进行流量分析,Nmap进行端口扫描,Burp Suite进行Web应用测试,以及基础的命令行操作。

- 经典漏洞初探:通过靶场实践,亲手验证OWASP Top 10中的漏洞,如SQL注入、XSS、CSRF、文件上传漏洞的原理与利用。

第二部分:核心创新方向——引领安全防御的变革

在掌握基础后,创新体现在将新技术、新思维融入安全防御的各个环节。当前主要创新方向包括:

- 人工智能与机器学习驱动安全(AI for Security):

- 创新点:改变传统基于规则(特征码)的被动防御,实现基于行为的主动威胁狩猎。

- 应用场景:

- 威胁检测:利用异常检测算法(如孤立森林、LSTM神经网络)在海量日志和流量中发现未知攻击(APT)。

- 安全自动化:AI自动分析警报,实现事件分类、优先级排序与初级响应(SOAR)。

- 恶意软件分析:使用深度学习模型(CNN)对恶意软件进行静态/动态分类与家族归因。

- 零信任架构(Zero Trust Architecture, ZTA):

- 创新点:颠覆“边界防护”旧范式,秉持“永不信任,持续验证”原则。

- 核心实践:

- 微隔离:在云和数据中心内部实施精细化的网络分段和访问控制。

- 身份与访问管理:强化的多因素认证(MFA)、基于属性的访问控制(ABAC)和持续的身份行为分析。

- 软件定义边界:隐藏企业应用,仅对授权用户和设备可见。

- 开发安全运营一体化(DevSecOps):

- 创新点:将安全能力左移,无缝嵌入CI/CD管道,实现安全即代码。

- 工具链集成:

- 静态应用安全测试:在代码提交阶段使用SAST工具(如SonarQube, Checkmarx)。

- 软件成分分析:使用SCA工具(如Dependency-Check, Snyk)扫描开源组件漏洞。

- 动态/交互式测试:在测试环境集成DAST/IAST工具进行运行时测试。

- 基础设施即代码安全:对Terraform、Ansible等IaC脚本进行安全扫描。

- 云原生与容器安全:

- 创新点:适应云原生动态、微服务化的环境,提供贯穿生命周期的安全防护。

- 关键领域:

- 容器镜像安全:扫描镜像中的漏洞与恶意软件。

- Kubernetes安全:配置安全策略(Pod Security Policies/Admission Controllers)、网络策略(Network Policies)和秘密管理。

- 无服务器安全:管理函数权限、监控冷启动攻击与依赖项风险。

- 隐私增强计算:

- 创新点:在数据流通与计算过程中保护隐私,实现“数据可用不可见”。

- 技术前沿:同态加密、安全多方计算、联邦学习、差分隐私等技术的工程化落地。

- 威胁情报智能化与共享:

- 创新点:从孤立的威胁数据收集,转向自动化、结构化的情报生产、分析与共享。

- 实践:利用STIX/TAXII标准格式,结合自然语言处理技术自动化生成情报报告,参与行业情报共享联盟。

第三部分:从创新到开发——成为安全技术的构建者

真正的精通,在于能够将创新想法转化为实际可用的工具、系统或解决方案。这要求网络安全从业者具备强大的技术开发能力。

- 开发语言与技能栈:

- Python:安全领域的“瑞士军刀”,用于漏洞POC编写、自动化脚本、数据分析、机器学习安全应用。

- Go:凭借高性能和并发优势,成为新一代安全工具(如渗透测试框架、扫描器、代理)的首选语言。

- JavaScript/Node.js:深入Web安全、浏览器扩展开发、Node.js后端安全审计必备。

- Rust:因其内存安全特性,在开发对安全性要求极高的底层安全组件(如浏览器引擎、操作系统模块)中日益重要。

- 系统级语言:C/C++用于深入理解漏洞利用、逆向工程和杀毒引擎开发。

- 安全产品与系统开发实战:

- 安全工具开发:从编写一个简单的端口扫描器、目录爆破工具开始,逐步开发自定义的漏洞扫描插件、日志分析引擎或蜜罐系统。

- 安全平台构建:参与或主导构建SIEM、SOAR、漏洞管理平台、内部威胁检测平台等。这需要前后端全栈能力、大数据处理(如Elasticsearch, Kafka)和微服务架构知识。

- 安全能力API化:将安全检测、风控、加密等能力封装为标准化API或SDK,供业务系统灵活调用,是DevSecOps落地的关键。

- 参与开源项目:深入研究并贡献于如Metasploit、Snort、Suricata、Osquery等知名开源安全项目,是快速提升开发与架构能力的捷径。

第四部分:持续精进与职业发展

网络安全创新是一场没有终点的马拉松。

- 保持学习:紧跟ATT&CK框架、新兴漏洞(如Log4j2)、最新攻防技术,通过CTF比赛、众测平台、研究博客保持技术敏锐度。

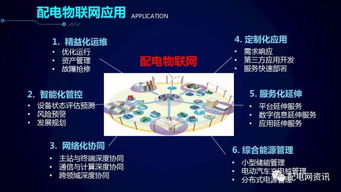

- 融合跨界知识:深入了解业务(如金融、物联网、工业互联网),将安全创新与具体行业场景深度结合,解决实际问题。

- 构建影响力:通过撰写技术文章、在安全会议演讲、发布开源工具来建立个人品牌,推动行业进步。

****

从零基础到精通创新,路径清晰但需持之以恒。网络安全的核心创新,正从单纯的“防护”转向“智能、内嵌、自适应”的体系化能力建设。无论你是初入茅庐的新手,还是寻求转型的开发者,亦或是资深的架构师,在这个充满挑战与机遇的领域,唯有将扎实的基础、前沿的视野与强大的工程能力相结合,才能成为未来网络安全的定义者与守护者。现在,就从搭建你的第一个实验环境开始这场激动人心的旅程吧。

如若转载,请注明出处:http://www.123wangdian.com/product/70.html

更新时间:2026-05-22 03:30:55